예를 들어 시스템 파일을 편집하려면 다음을 /etc/named/named.conf사용합니다.

su -

Password:

gedit

그런 다음 대신 위 파일을 열고 편집하십시오.

nano /etc/named/named.conf

또는:

vi /etc/named/named.conf

때때로 GUI 도구를 사용하는 습관이 보안 문제를 야기합니까? 특히 다음과 같은 경우에 더욱 그렇습니다.섬기는 사람환경?

답변1

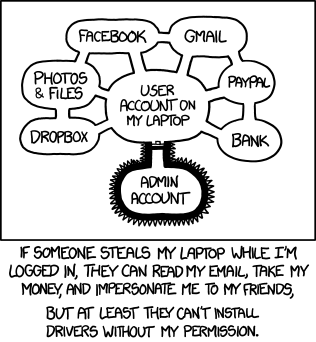

더 많은 코드를 실행할수록 더 많은잠재적인보안상 취약점이 있습니다. 따라서 적어도 이론상으로는 설치/실행되는 프로그램의 수와 복잡성을 최소화하려고 합니다. 실제로 보안 업데이트를 최신 상태로 유지하는 한 서버에서 GUI 사용을 피해야 할 실제 보안 이유는 없습니다.

ssh물론, 터미널 편집기를 사용하는 것이 매우 편안해야 할 때 왜 먼저 그래픽 콘솔을 사용하는 대신 그래픽 콘솔에서 서버를 사용하려는지에 대한 의문이 생깁니다 .

답변2

유일한 이유가 특정 파일을 편집하는 것이라면 대화형 셸로 전환하는 것은 이미 "보안 문제"라고 생각합니다. 그러나 그것은 단지 관점일 뿐이다.

대화형 모드 로 전환해 보세요 root. 그런 다음 무엇을 실행하든 가장 높은 권한으로 실행하십시오. 이제 문제는 실행 중인 애플리케이션을 신뢰하는지 여부입니다. 특정 응용 프로그램에는 보안 문제를 일으키는 버그가 있을 수 있습니다.

root내 요점은 X 애플리케이션을 직접 실행하는 데 따른 전체 X 스택의 복잡성을 최소화하려는 것입니다 . 백도어나 이스케이프가 악용될 수 있으면 공격자가 root액세스 권한을 얻게 됩니다. 이는 단지 X 스택에 관한 것이 아니라 root.setuid

귀하의 작업 흐름에 대한 솔루션으로 이 명령을 제공하겠습니다 sudoedit. 형태로 사용하시면 됩니다

$ sudoedit <file_to_edit>

평소와 같이 사용자를 인증/승인 sudo한 다음 선호하는 편집기( EDITOR환경 변수로 설정)를 실행합니다. 직접 실행하는 것과 비교하면 $ sudo $EDITOR <file_to_edit>편집기 자체는 원래 권한으로 실행되며 종료한 후에는 편집 결과로 파일이 대체됩니다. 하지만 변경 사항을 적용하려면 편집기를 종료해야 하는 것이 약간 방해가 될 수 있습니다.